Cómo construir un wiki interno GEO: guía práctica paso a paso

Aprende cómo crear, organizar y gobernar un wiki interno GEO; descubre las mejores plataformas, flujos, seguridad y métricas en una guía fácil de seguir.

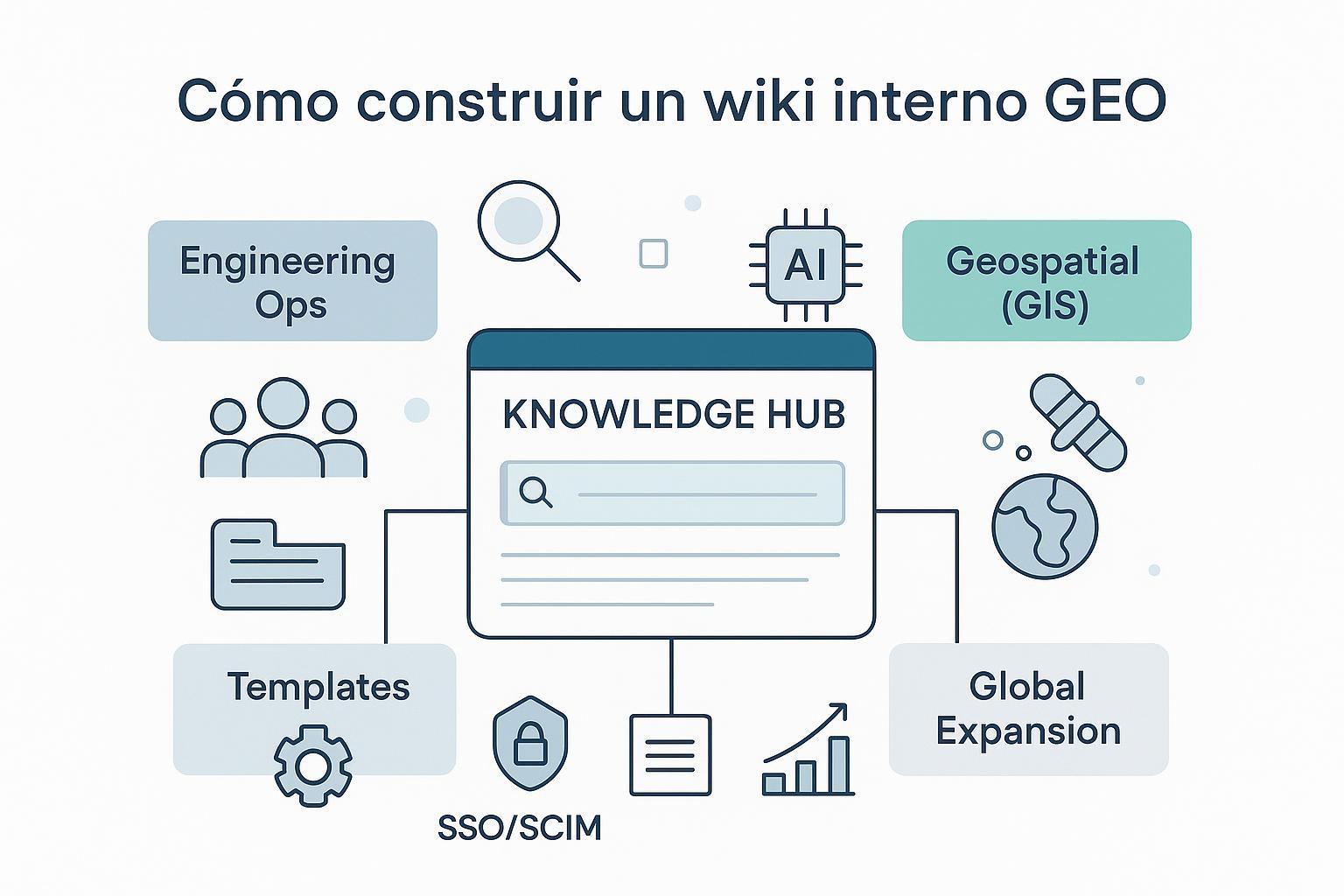

¿Tu equipo dice “GEO” y cada persona imagina algo distinto? Pasa más de lo que crees. “GEO” suele referirse a tres ámbitos: Global Engineering Operations, Geoespacial (GIS) o Global Expansion Operations. Esta guía te ayuda a desambiguar y, sobre todo, a construir un wiki interno práctico, gobernable y fácil de encontrar para cualquiera de estos contextos.

GEO, ¿qué significa en tu organización?

Antes de seleccionar herramientas y escribir plantillas, aclara el alcance. Señales rápidas para identificar tu “GEO” real:

- ¿Qué contenido domina hoy? ¿Runbooks de SRE y estándares de plataformas, mapas y metadatos espaciales, o playbooks comerciales por país?

- ¿Quién será el owner del wiki? ¿Eng/Platform, GIS/Data, o Expansion/Operations?

- ¿Cuáles son los casos de uso críticos? ¿On‑call y cambios de infraestructura, catálogos de capas y proyecciones, o compliance y go‑to‑market local?

Con esto en la mano, podrás ajustar estructura, permisos y plantillas. Un wiki de ingeniería prioriza runbooks y “docs‑as‑code”; uno GIS enfatiza metadatos y convenciones cartográficas; uno de expansión agrega políticas por mercado y checklist regulatorios.

Elegir la plataforma adecuada

Piensa en tu wiki como una biblioteca con tres llaves: identidad (SSO/SCIM), descubribilidad (búsqueda/analítica) y facilidad de autoría. Elige considerando seguridad, permisos granulares, costo total y el perfil de quienes escribirán. Si la mayoría son desarrolladores, los enfoques “docs‑as‑code” encajan muy bien; si predominan autores no técnicos, una wiki SaaS con editor enriquecido puede acelerar la adopción.

A modo de mapa rápido, aquí tienes una comparación resumida:

| Plataforma | Ventajas destacadas | Precauciones |

|---|---|---|

| Confluence (Cloud) | SSO vía SAML y aprovisionamiento SCIM con Microsoft Entra ID; historial por página; permisos por espacio/página; analítica nativa por espacio | Coste por usuario y necesidad de gobernanza clara para evitar “espacios‑silo”; validar alcance de funcionalidades por plan |

| Notion (Enterprise) | Edición muy accesible; bases de datos y plantillas flexibles; API para automatizaciones | Verificar de antemano requisitos exactos de SSO/SCIM y analítica avanzadas según edición |

| GitLab Wiki / MkDocs (docs‑as‑code) | Control de versiones Git, revisiones por MR, CI para validar enlaces; ideal para ingeniería | Curva para autores no técnicos; búsqueda semántica requiere integraciones externas |

| MediaWiki / Wiki.js / XWiki (auto‑hosted) | Alto control, extensiones, posibilidad de motores como Elasticsearch/Solr | Requiere equipo IT para seguridad, backups y upgrades; SSO/SCIM depende de extensiones |

Recomendaciones prácticas:

- Organización mayoritariamente técnica (SRE/Plataformas): GitLab Wiki o MkDocs con políticas de revisión. Complementa con un portal de “landing” simple para onboarding.

- Organización mixta con foco operativo transversal: Confluence acelera la colaboración y el control por espacios.

- Necesidad de control total on‑prem: MediaWiki, Wiki.js o XWiki con autenticación SSO y búsqueda reforzada.

Arquitectura de información y metadatos que funcionan

Tu IA (arquitectura de información) debe ser poco profunda y predecible. Sugerencia: Inicio → Dominios (Departamentos/Procesos/Productos) → Tipos (SOP, Runbook, Onboarding, Políticas) → Recursos. Mantén 2–3 niveles como máximo.

Tipos de página útiles:

- SOP (Procedimiento Operativo Estándar): propósito, alcance, pre‑requisitos, pasos verificables, riesgos y validación.

- Runbook: pre‑checks, procedimiento, post‑checks, señales de “rollback” y contactos on‑call.

- Onboarding: rutas por rol, objetivos de la primera semana y checklist de entorno/herramientas.

- Políticas/estándares: ámbito, versión, excepciones y referencia a controles.

Plantillas con metadatos obligatorios: Owner, Estado (Draft/Approved/Deprecated), Última revisión, Dominio, Sensibilidad (interna/confidencial), y un identificador corto. En wikis tradicionales puedes usar macros/propiedades de página; en “docs‑as‑code”, añade front matter YAML para reportes automáticos. Convenciones de nombre: prefijo por tipo (SOP‑, Runbook‑, Policy‑) + descripción única de menos de 60 caracteres.

¿Dudas con el etiquetado? Usa una lista controlada de tags transversales (p. ej., sop‑seguridad, runbook‑red, onboarding‑ventas) y revísala trimestralmente para evitar sinónimos y ruido.

Gobernanza y flujo de contribución

Define roles y evita el “todos editan, nadie mantiene”:

- Autor: redacta borradores y completa metadatos.

- Owner: responsable del contenido; prioriza y programa revisiones.

- Revisor: valida exactitud, claridad y cumplimiento.

- Admin: gestiona espacios, permisos e integraciones.

Apóyate en una matriz RACI por secciones críticas. El flujo estándar es sencillo: Draft → Review → Publish → Mantenimiento. Acordar un SLA de revisión (por ejemplo, 5 días hábiles) y una cadencia de frescura (revisión automática cada 90 días) mantiene el wiki vivo. Para el control de permisos, adoptad “open by default, restricted by exception”: lectura abierta a la organización, edición restringida a equipos, y excepciones para contenido sensible. Como referencia de controles por rol, la guía de permisos del wiki de Azure DevOps describe bien la gestión de lectura/edición/administración por equipo y repositorio, útil como patrón de diseño, ver la explicación en la documentación de Microsoft en “Manage wiki permissions” (actualizada de forma continua) en la sección de Azure DevOps Wiki Permissions: gestión de permisos del wiki en Azure DevOps.

Seguridad, SSO y SCIM paso a paso

El patrón general en empresas es claro: SSO (SAML/OIDC) con tu IdP corporativo, MFA activo, y SCIM para alta/baja automática de usuarios y grupos. Registra auditoría de accesos y cambios, y revisa permisos tras reorganizaciones.

Ejemplo probado: Confluence Cloud con Microsoft Entra ID (SCIM). Microsoft documenta el flujo para conectar Atlassian Cloud, definir el ámbito de sincronización (usuarios/grupos), iniciar el aprovisionamiento y mantener desactivaciones en línea. La guía oficial “Atlassian Cloud provisioning with Microsoft Entra ID” detalla los pasos y pantallas en español: tutorial de aprovisionamiento SCIM de Atlassian Cloud con Entra ID.

GitLab, en entornos “docs‑as‑code”, también soporta SAML SSO y SCIM 2.0 en ediciones empresariales. Antes de desplegar, confirma versión y alcance en la documentación oficial de GitLab para SAML y para SCIM, que describe configuración del proveedor, mapeo de atributos y provisión de grupos: SAML SSO en GitLab (documentación oficial) y SCIM en GitLab (documentación oficial).

En plataformas auto‑hosted, la autenticación suele depender de extensiones o módulos. Por ejemplo, Wiki.js describe los métodos soportados (OAuth2/SAML, entre otros) y cómo habilitarlos en su documentación de autenticación: autenticación en Wiki.js. MediaWiki mantiene un catálogo de extensiones de autenticación (SAML, OpenID, etc.) en su sitio oficial, lo que te permite evaluar la mejor combinación para tu IdP: extensiones de autenticación para MediaWiki.

Buenas prácticas mínimas: entorno de staging antes de producción, TLS fuerte y cabeceras de seguridad, rotación de tokens/llaves y limitación de scopes, y revisión semestral de permisos/grupos.

Búsqueda e IA sin perder control

Si la gente no encuentra, no existe. Refuerza la búsqueda con facetas y filtros sensatos. En Confluence, la analítica por espacio ayuda a detectar qué contenido se usa y dónde falta claridad; la página oficial explica cómo consultar vistas y editores activos por espacio para orientar decisiones, ver Space Analytics en Confluence. En enfoques auto‑hosted, emparejar la wiki con Elasticsearch u OpenSearch aporta relevancia y escalabilidad; en “docs‑as‑code”, lunr.js ofrece búsqueda ligera en el cliente.

Sobre IA, avanza con cabeza: resúmenes de páginas, autolink y sugerencias de etiquetas pueden ahorrar tiempo, pero mantén revisión humana y un registro de cambios. Piensa en la IA como “el bibliotecario que propone”, no “el censor que decide”. Para capacidades avanzadas (búsqueda semántica con embeddings, Q&A interno), evalúa integraciones externas y define guardrails: qué fuentes son confiables, cómo se cita y qué no debe responder la IA.

Métricas que importan y cómo instrumentarlas

Medir no es opcional. Empieza con un cuadro sencillo y estable:

- Adopción: DAU/MAU, editores activos, tiempo hasta aprobación de cambios.

- Calidad documental: % de páginas revisadas en <90 días, % con owner asignado, tasa de “sin resultados” y enlaces rotos.

- Satisfacción: NPS interno y feedback cualitativo por equipo.

En Confluence, la función Space Analytics permite ver tendencias de vistas y edición por espacio y página, útil para identificar “espacios zombis” y contenidos estrella. En Notion, puedes usar bases de datos con propiedades “Owner/Status/Last edited” y automatizaciones para recordatorios. En GitLab, trata las MRs como revisiones y usa CI para romper el build si aparecen enlaces rotos, registrando “tiempo hasta aprobación”.

Roadmap por fases (90 días)

Día 0–15: Alineación y cimientos

- Desambiguar el alcance GEO y definir objetivos. Seleccionar plataforma y aprovisionar SSO/SCIM en un entorno de staging. Publicar plantillas de SOP, runbook, onboarding y políticas con metadatos.

Día 16–45: Piloto con equipos ancla

- Población inicial (20–30 páginas clave). Activar analítica y canal de feedback. Ejecutar el workflow draft→review→publish. Medir DAU/MAU y “sin resultados”. Ajustar taxonomía y convenciones.

Día 46–90: Escalado y gobernanza

- Ampliar a más dominios. Formalizar RACI por secciones. Automatizar recordatorios de revisión. Establecer limpieza trimestral y estados “Stable/Draft/Deprecated”. Compartir un changelog mensual.

Problemas comunes y cómo resolverlos

Permisos inconsistentes: revisa herencias por espacios y grupos del IdP; audita semestralmente. En wikis con repositorio, alinea ramas y grupos con los equipos reales.

Enlaces rotos: añade verificación automática (CI o apps de marketplace). En plataformas que lo permitan, configura redirecciones al renombrar.

Fallas de indexación: reindexa el motor (Elasticsearch/Solr) y revisa conectores; captura consultas “sin resultados” y conviértelas en mejoras de contenido.

Adjuntos pesados: define política de almacenamiento y usa repositorios externos (por ejemplo, S3) enlazados en lugar de duplicaciones.

Migraciones: planifica mapeo de metadatos y pruebas de importación/exportación; mantén una ventana de rollback.

Piensa el wiki como una red ferroviaria: si las vías (taxonomía), las señales (metadatos) y el centro de control (gobernanza) están bien, los trenes (conocimiento) llegan a tiempo. ¿Qué te impide arrancar hoy un piloto de 30 páginas con plantillas, SSO y un flujo de revisión claro? Establece los roles, publica las primeras guías y pon fecha a la primera auditoría de frescura; el resto es iterar con datos.